VECTRA

| Analyser, détecter, chassez & répondez en temps réel

Vectra propose un NDR permettant de garder une longueur d’avance sur la détection des attaques.

Analyse

L’IA est capable de différencier les comportements légitimes des menaces via un système de scoring afin de limiter les alertes inutiles.

Détection

Les comportements jugés anormaux par l’intelligence artificielle sont détectés à partir des TTP (tactiques/techniques/procédures) des cyberattaquants : il s’agit pour l’IA de l’écosystème de repérer les activités généralement associées à ces cyberattaques. Les TTP décrivent comment les cyberattaquants orchestrent, exécutent et gèrent les attaques opérationnelles.

Réponse

Les attaques sont alors stoppées automatiquement, en utilisant des intégrations natives à vos équipements de sécurité existants.

RESTEZ ALERTÉ(E) DE L’ÉTAT DE VOTRE RÉSEAU

Détectez & stoppez les ransomwares

La détection précoce des attaques stoppe les ransomwares avant leur exfiltration, sans engendrer d’interruption d’activité.

Stoppez les attaques de supply chain

La plate-forme VECTRA détecte & stoppe les attaquants qui exploitent activement les chaînes d’approvisionnement, bien avant que les correctifs ne soient disponibles.

Préservez-vous des brèches de données

Détectez & stoppez les violations de données avant qu’elles ne se produisent.

Sécurisez votre cloud hybride

Gardez un oeil en permanence sur les menaces en temps réel.

Chassez les menaces

Identifiez les acteurs malveillants et l’activité du réseau qui menacent la posture ou la conformité avec VECTRA RECALL.

Données exploitables

Extrayez des centaines d’attributs de métadonnées dans un format compact et facile à comprendre avec VECTRA STREAM.

UNE IA PERFORMANTE POUR UNE VISIBILITÉ TOTALE

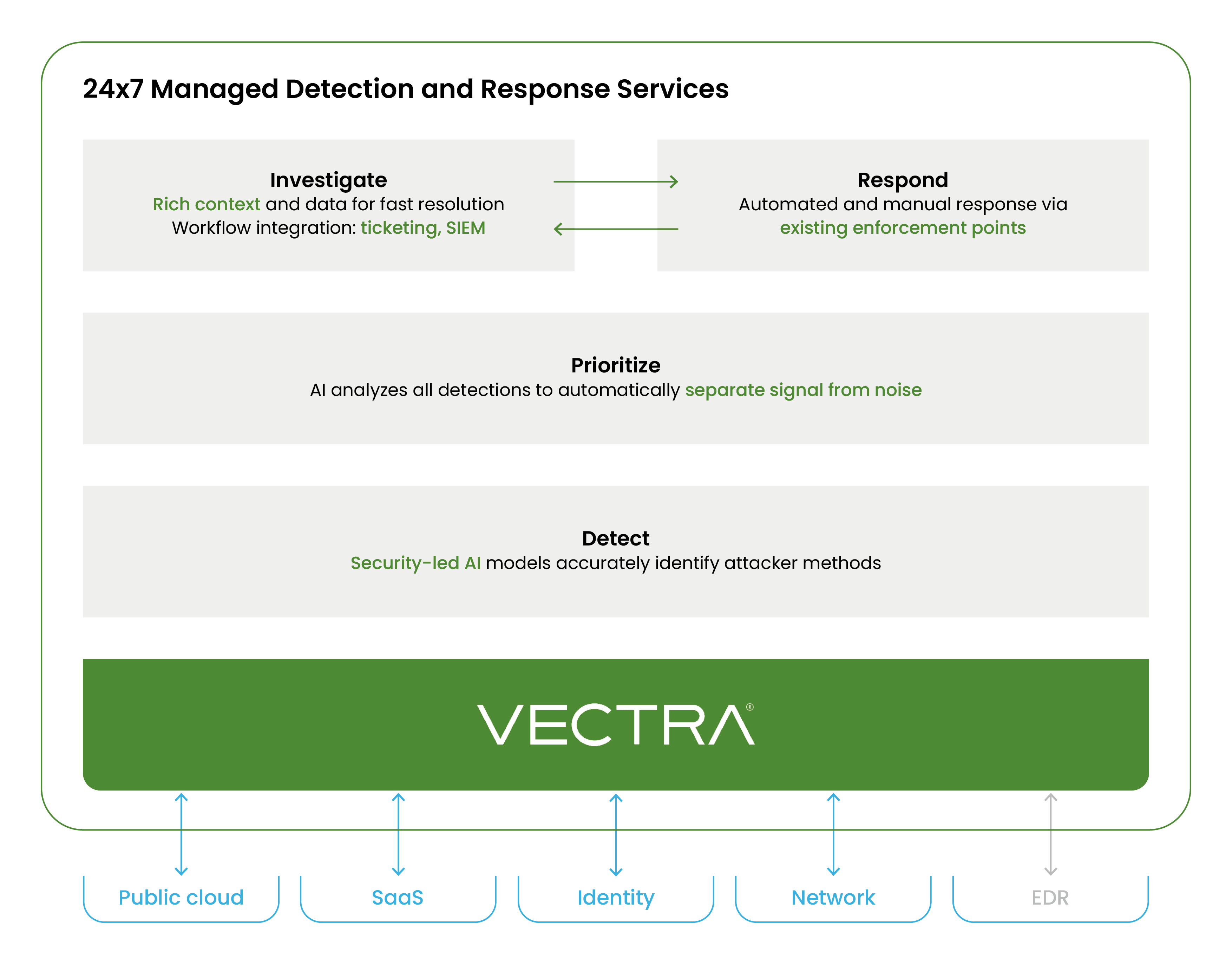

MDR

Détectez les détournements d’identifiants, de protocoles réseaux et services, les signes de déplacement latéral sur votre réseau sans pour autant décrypter votre trafic.

Pour M365

Pour AZURE AD

Détectez et stoppez les cyberattaques qui ciblent les comptes Azure AD ainsi que les applications et services fédérés.

Pour AWS

Détectez et arrêtez les cyberattaques qui ciblent les services de cloud natifs, les APIs et le réseau à travers votre infrastructure AWS toute entière.

Un service managé de détection et de réponse 24/7/365 qui enquête sans interruption et détecte les comportements suspicieux.

Intégrez facilement la plate-forme à vos outils existants.

Réservez votre session personnalisée avec un expert Vectra

| CONTACTEZ-NOUS

« * » indique les champs nécessaires