ELEMENTS VULNERABILITY MANAGEMENT

| F Secure Radar : Connaissez et réduisez votre surface d’attaque

Elements Vulnerability Management (anciennement F-Secure Radar) est une plate-forme d’analyse et de gestion des vulnérabilités. Elle permet de gérer les vulnérabilités les plus critiques.

Grâce à Elements Vulnerability Management, vous obtenez une vue sur les risques de l’ensemble de votre surface d’attaque avant qu’elle ne soit exploitée :

- inventoriez vos actifs réseau ;

- identifiez et gérez les menaces internes & externes ;

- analysez & hiérarchisez minutieusement les risques ;

- corrigez les vulnérabilités ;

- entrez en conformité avec les règlements actuels et à venir (normes PCI, règlement GDPR, etc.)Elements Vulnerability Management vous offre toute la visibilité dont vous avez besoin, grâce à la cartographie complète de votre surface d’attaque et à la correction des vulnérabilités, avant que celles-ci ne soient exploitées par les pirates.

Analyse & gestion des vulnérabilités avec une seule & unique solution

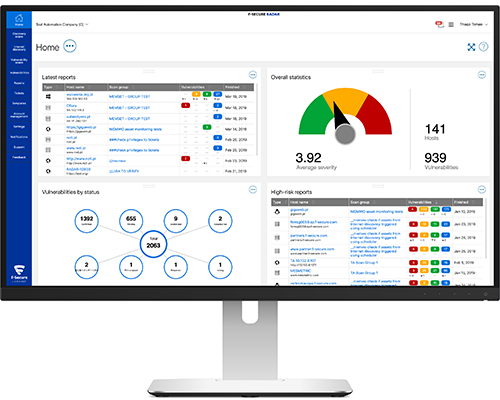

TABLEAU DE BORD CENTRAL

Consultez l’état de votre système face aux vulnérabilités et d’incidents.

Bénéficiez de rapports d’évaluation des risques personnalisés, standardisés et répondant aux exigences de régulation.

INTERNET ASSET DISCOVERY

Faites l’inventaire des possibles vecteurs d’attaque grâce à une évaluation des menaces web & internet.

DÉCOUVERTE DES ACTIFS RÉSEAU

Cartographiez votre surface d’attaque via une analyse du réseau et des ports.

ANALYSE DES VULNÉRABILITÉS

Scannez vos systèmes et applications web à la recherche de vulnérabilités déjà connues.

GESTION DES VULNÉRABILITÉS

Gérez vos vulnérabilités de manière centralisée (alertes de sécurité, recherches forensiques) pour une intervention plus rapide.

CONFORMITÉ PCI DSS

Entrez en conformité avec les règlements actuels et à venir, afin de réduire les risques liés au vol de données.

Évaluation précise des vulnérabilités

Plus vous ajoutez de nouveaux appareils et de nouvelles applications à votre réseau interne (ou à votre internet via vos partenaires), plus vous accumulez de nouvelles vulnérabilités dont les pirates peuvent tirer profit. Vous devez faire preuve d’une vigilance accrue et obéir aux réglementations en vigueur. Encore aujourd’hui, de nombreuses entreprises peinent à prendre ces impératifs au sérieux.

Face à ces vulnérabilités, les responsables informatiques doivent se placer depuis différentes perspectives, évaluer les risques avec précision et contrer les menaces, tout en veillant à rester conformes aux réglementations en vigueur. En gérant mieux vos vulnérabilités, vous apprenez à mieux connaître votre environnement informatique et votre propre gestion de la cyber sécurité

Pour lutter contre les cyber-menaces, il faut pouvoir les prédire, les cartographier.

Pour ce faire, votre arme la plus efficace reste la gestion des vulnérabilités.

Identification des menaces potentielles

Contrairement à d’autres solutions de gestion des vulnérabilités présentes sur le marché, Elements Vulnerability Management fait appel à une technologie d’analyse des vulnérabilités web permettant également de couvrir le deep web. Cet outil est baptisé « Internet Asset Discovery ».

Avec Internet Asset Discovery, vous gérez efficacement un grand nombre de tâches, comme la gestion des menaces.

En d’autres termes, Elements Vulnerability Management vous permet de parcourir facilement toutes les cibles pour identifier rapidement les connexions vulnérables et réduire votre surface d’attaque.

Les marques et propriétés intellectuelles réputées sont la cible d’attaques directes. Elles font notamment l’objet d’usurpations : des sites de phishing tentent de se faire passer pour votre entreprise, pour capter le visiteur et l’infecter. Les pirates ont notamment recours au typosquatting : ils déposent des noms de domaines semblables au vôtre afin de rediriger le trafic vers leurs propres sites. Souvent, les entreprises sont encore peu conscientes de ce genre de pratiques.

Gestion des vulnérabilités

Visibilité totale

Cartographie précise via la détection de tous les dispositifs réseau, systèmes et applications présents sur le réseau et au-delà.

Rationalisation de la productivité & gestion de la sécurité

Réponse efficace aux incidents, quelle que soit leur localisation sur le réseau, grâce à un traitement efficace, à un suivi minutieux des vulnérabilités, à des analyses programmées automatisées et à une hiérarchisation intelligente des priorités.

Rapport d'évaluation du risque

Production de rapports solides sur l’état de sécurité de votre entreprise, témoignant de votre capacité à protéger vos activités.

Réduction des coûts

Une gestion efficace des vulnérabilités peut considérablement réduire vos coûts liés à la sécurité. Anticiper revient toujours moins cher que d’attendre d’être confronté à un incident grave. Les services cloud de Elements Vulnerability Management permettent par ailleurs aux entreprises de réduire directement leurs dépenses.

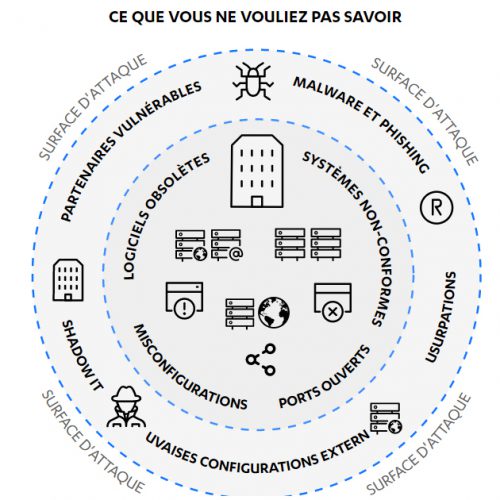

Quelle est votre surface d’attaque ?

La surface d’attaque d’une organisation concerne les infrastructures réseau, les logiciels et les applications web. Pour vous protéger, vous devez connaître les points de contact.

Elements Vulnerability Management identifie vos ressources informatiques les plus vulnérables. En minimisant votre surface d’attaque, vous réduisez les risques.

Grâce à Elements Vulnerability Management, votre équipe de sécurité informatique est en mesure de cartographier votre surface d’attaque, avec :

- toutes les vulnérabilités connues ou inconnues, et potentiellement critiques pour les entreprises.

- les contrôles exercés sur le hardware, sur les logiciels, les firmware et les réseaux.

- le shadow IT, les systèmes externes mal configurés, les sites malveillants et les hébergeurs.

- les vulnérabilités des partenaires et fournisseur.

- les usurpations et le phishing.

LES PIRATES N’ONT PAS BESOIN DE TROUVER PLUSIEURS FAILLES POUR VOUS NUIRE. UNE SEULE LEUR SUFFIT.

L’exploitation des vulnérabilités est à l’origine de la plupart des intrusions informatiques.

L’exploitation des vulnérabilités connues mais non-corrigées constitue la première méthode d’attaque utilisée par les pirates.

Les environnements informatiques professionnels complexes évoluent en permanence et leurs surfaces d’attaque ne cessent de croître.

Aucune dépense surprise avec une solution évolutive

Maîtrisez vos investissements grâce à des prix clairs, sans dépenses surprise. Elements Vulnerability Management s’adapte à votre entreprise, quelle que soit sa taille, et grandit avec elle.

DEPUIS LE CLOUD

Sous-traitez les analyses de vos vulnérabilités tout en restant capable de scanner vos systèmes internes, en utilisant les nœuds d’analyse With-Secure.

SUR SITE

Bénéficiez d’analyses des vulnérabilités sur site, derrière votre firewall d’entreprise afin d’être certain que les données sont stockées en accord avec votre politique interne en matière de sécurité informatique

Simple d’utilisation, mais doté de technologies ultra-avancées

Le Elements Vulnerability Management Security Center est votre tableau de bord. Il vous permet de corriger les vulnérabilités détectées et de gérer les incidents.

Le haut niveau d’automatisation des tâches vous permet de rationnaliser vos flux de travail, d’effectuer des analyses automatiques et de proposer aux différents utilisateurs des rapports personnalisés.

Depuis le Security Center, vous contrôlez, assignez, suivez et gérez toutes les problématiques de sécurité, en coordination avec les administrateurs système, les développeurs, les responsables de tests et d’évaluations, et votre équipe de sécurité.

- Rapports centralisés et standardisés sur les vulnérabilités.

- Rapports personnalisables, sous plusieurs formats.

- Gestion et hiérarchisation des vulnérabilités

- Interface API pour des intégrations tierces (ServiceNow par exemple).

- Possibilité d’ajouter manuellement des vulnérabilités identifiées.

- Planification de scans. Notifications en cas de détection de nouveaux hôtes ou de nouvelles vulnérabilités.

Réservez votre session personnalisée avec un expert WithSecure

| CONTACTEZ-NOUS

« * » indique les champs nécessaires